使用stunnel来创建加密通道,实现加密传输数据

加密通道

前言

日常工作中,我们经常会有数据传输的需求,我相信绝大多数情况下,包括我之前也都是直接使用明文传输。如果都是在内网传输,安全隐患还算较小,但是有些数据也是需要公网传输的,例如多区域多IDC之间的数据传输,可能有些许VPN不能打通,但是也有部分数据要互通的情况,此时只能走公网传输,如果还走明文传输,安全性将大打折扣。那么有没有软硬件来支持数据密文传输的,答案是有的。

经过调研,我们决定采用Stunnel工具来实现数据的密文传输。本文就来简单介绍下Stunnel工具的使用。

Stunnel介绍

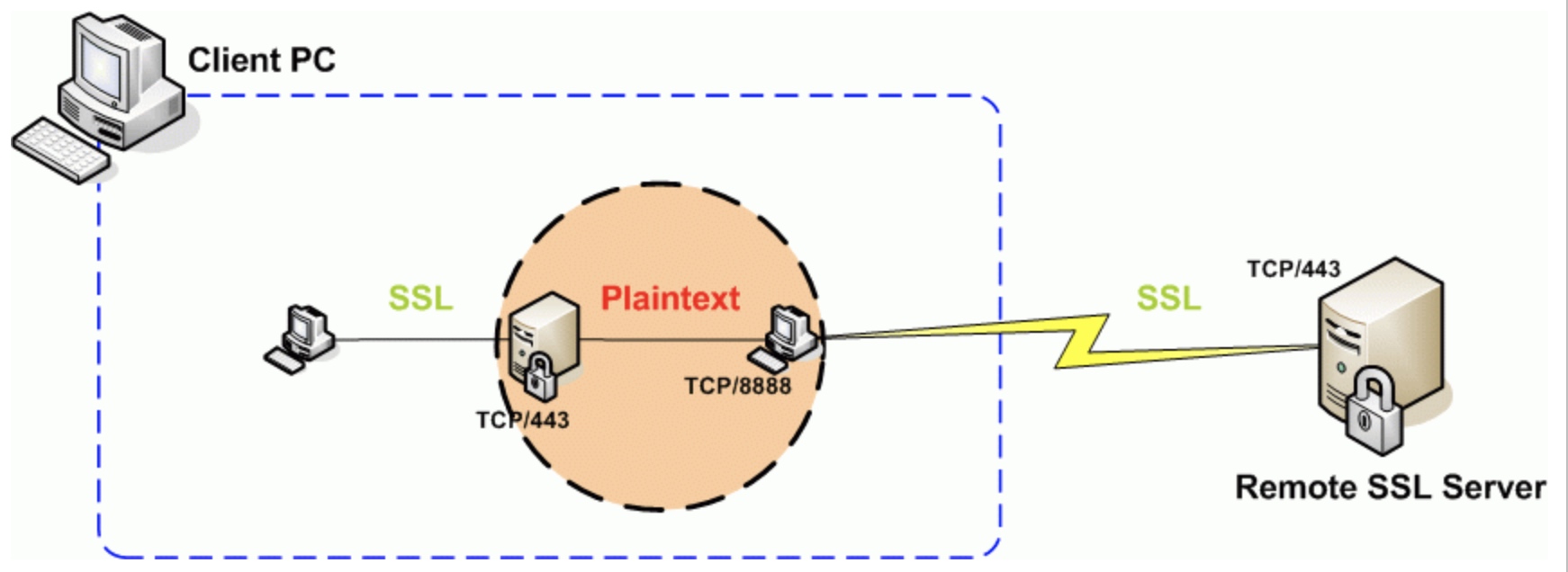

stunnel简单示意图

Stunnel是一个自由的跨平台软件,用于提供全局的TLS/SSL服务。作为一个小巧的跨平台(Unix/Linux和Windows)的开源(GNU)项目,提供了以下2个主要功能:

- 针对本身无法进行TLS或SSL通信的客户端及服务器,Stunnel可提供安全的加密连接(基于OpenSSL)。

- 针对有访问限制的局域网,Stunnel提供加密的SSL连接解除防火墙和代理的限制直接和远端服务器理论上的任何网络服务连接。我们知道一般局域网都会开放443端口用于加密的HTTP连接,我们可以利用这点用Stunnel和远程端口443创建一个SSL连接,防火墙和代理会认为这个连接是正常的HTTPS连接而允许通过。

Stunnel配置

Stunnel分为服务端和客户端,怎么定义服务端和客户端呢?简单来说,A要加密访问B,那么B就是服务端,A是客户端。stunnel 客户端不需要证书。stunnel 服务端需要一个证书文件。

以下配置以加密读取mongo数据为例。

服务端生成证书

Stunnel 在 SSL Http Proxy 服务器是以服务方式运行的,所以需要一个证书文件,unix下可以使用openssl来生成证书。

参考命令:

$ openssl req -new -x509 -days 365 -nodes -config openssl.cnf -out stunnel.pem -keyout stunnel.pem

参数解释:

- -days 365 #使这个证书的有效期是1年,之后失效,借此可用以来发布许可证书。

- -new #创建一个新的证书

- -x509 #创建一个 X509 证书

- -nodes #这个证书没有密码 ,严格的情况下就加密了。

- -config openssl.cnf #OpenSSL 使用的配置文件

- -out stunnel.pem #把 SSL 证书写到哪个文件

- -keyout stunnel.pem #把 SSL key放到这个文件中

Stunnel服务端配置

加密mongo连接。

# more stunnel.conf

setuid = nobody

setgid = nobody

pid = /data/stunnel_server/var/run/stunnel.pid

foreground = yes

debug = 1

output = /data/stunnel_server/var/log/stunnel.log

ciphers = ECDHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES256-GCM-SHA384:ECDHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES128-GCM-SHA256

#只允许使用TLS 1.2

options = NO_SSLv2

options = NO_SSLv3

options = NO_TLSv1

options = NO_TLSv1.1

options = CIPHER_SERVER_PREFERENCE

options = DONT_INSERT_EMPTY_FRAGMENTS

renegotiation = no

cert = /data/stunnel_server/etc/stunnel/stunnel.pem

key = /data/stunnel_server/etc/stunnel/stunnel.pem

client = no

# 下面是要加密的数据库地址

[mongo01]

accept = 3717

connect = 127.0.0.1:3717

[mongo02]

accept = 3718

connect = 127.0.0.1:3718

Stunnel客户端配置

# more stunnel.conf

setuid = nobody

setgid = nobody

pid = /data/stunnel_client/var/run/stunnel.pid

foreground = yes

debug = 1

output = /data/stunnel_client/var/log/stunnel.log

cert = /data/stunnel_client/etc/stunnel/stunnel.pem

key = /data/stunnel_client/etc/stunnel/stunnel.pem

client = yes

[mongo01]

accept = 3717

connect = stunnel-serverIP:3717

[mongo02]

accept = 3718

connect =stunnel-serverIP:3718

要注意防火墙策略需要放开3717与3718端口。

Stunnel启动脚本

以client为例。

# more stunnel_client_proxy.service

[Unit]

Description=SSL tunnel for network daemons

After=network.target

After=syslog.target

[Service]

Type=simple

ExecStart=/data/stunnel_client/bin/stunnel /data/stunnel_client/etc/stunnel/stunnel.conf

ExecStop=/usr/bin/killall -9 stunnel

TimeoutSec=600

Restart=on-failure

PrivateTmp=false

[Install]

WantedBy=multi-user.target

Alias=stunnel_client_proxy.target

加载到系统启动服务里:

重载系统服务:systemctl daemon-reload

设置开机启动:systemctl enable *.service

启动服务:systemctl start *.service

停止服务:systemctl stop *.service

重启服务:systemctl restart *.service

将server端与client端分别启动后,就可以在client端加密连接server端的mongo数据库。

后记

stunnel

加密数据传输应该是工作中非常常见的需求,本文也只是抛砖引玉,肯定有更好的办法,但是选择适合自己的就可以了,目前笔者所在公司依然是使用的Stunnel方式。